7*24小时技术支撑

7*24小时安全监测

安全咨询

安全培训

售前咨询热线

02982523990

敏恒企业邮箱

minheng@i-mh.com.cn

Copyright © 2021 Minheng All rights reserved. | 陕ICP备17022155号-1 西安敏恒信息技术有限公司

近日,研究人员发现朝鲜APT组织Konni的攻击活动,该组织向俄罗斯大使馆外交官发送以新年问候为主题的电子邮件,以进行情报收集活动。

简况

本次攻击活动至少从2021年12月20日就开始,与该组织往常的攻击方式不同,这次并没有使用恶意文件作为附件,而是使用一个俄语中意为“祝贺”的“поздравление.zip”压缩文件作为附件,其中包含代表感染第一阶段的恶意软件。

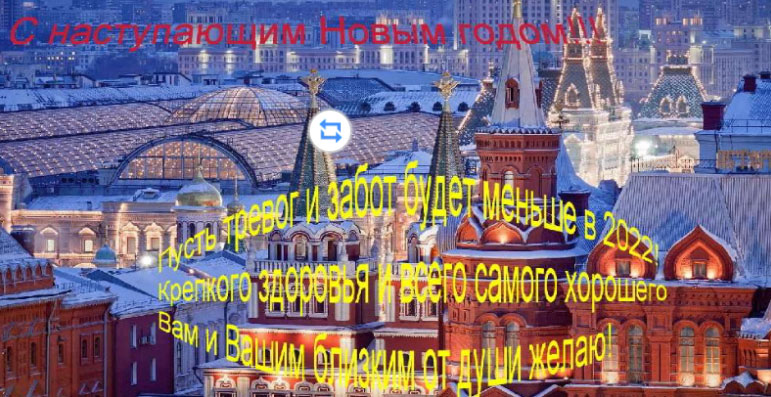

ZIP 文件中包含一个 Windows 屏幕保护程序 (.scr) 文件,该文件在执行时安装了带有俄罗斯节日问候的屏幕保护程序,以及 Konni 远程访问木马 (RAT),该恶意软件使用该组织的名称命名,功能是使攻击者可以完全控制受感染的系统。

目前只检测到发送到俄罗斯驻印度尼西亚大使馆的电子邮件,但这次攻击的目标很可能包含其他大使馆。为了看起来更为真实,这些电子邮件还使用@mid.ru 帐户作为发件人,以假装该电子邮件来自俄罗斯驻塞尔维亚大使馆。研究人员表示,至少自 2021 年 8 月以来,就一直在跟踪Konni组织针对俄罗斯外交官的攻击。

结语

研究人员以高置信度将攻击归因到名为Konni 的朝鲜APT组织,同名的Konni也是他们自定义的远控木马名称,它提供情报收集功能。在本次攻击活动中,最终的植入物是新版本的 Konni RAT,其代码和行为与其以前的版本相似。攻击中所使用的杀伤链与该组织的TTP重叠,包括使用 CAB 文件作为感染阶段以及使用 bat 文件自动安装 Konni RAT 并设为服务。